Een pentest aanvragen

Waarom een pentest aanvragen?

BSM is u graag van dienst wanneer u een pentest wilt aanvragen.

Een pentest, ofwel penetratietest, is een aanval op een netwerk, website, internettoegang of computersysteem om inzicht te krijgen in de beveiligingsrisico’s en kwetsbaarheden van een bedrijf. Deze aanval wordt verricht door een ethisch hacker die vooraf toestemming gekregen heeft om de afgesproken systemen te testen. De ethisch hacker hanteert hierbij methodes die een hacker met kwade intenties ook zou gebruiken. Het laten uitvoeren van een pentest is een verplicht onderdeel wanneer een bedrijf met gevoelige gegevens omgaat. Een pentest is een onmisbaar middel om hackers voor te blijven en zo geen slachtoffer te worden van internetfraude.

Wat is een pentest?

Bij een pentest wordt geprobeerd om het systeem binnen te dringen op alle mogelijke manieren die kwaadwillende hackers ook proberen. Op deze manier worden beveiligingsrisico’s en kwetsbaarheden blootgelegd van een bedrijf. Vaak blijkt de beveiliging van een bedrijf niet zo goed als vooraf gedacht. Bij een pentest blijkt het vaak mogelijk om tot gevoelige documenten te komen waarvan u niet wilt dat deze in de verkeerde handen vallen. BSM kan deze pentest voor u verzorgen en u adviseren hoe om te gaan met de gevonden beveiligingsrisico’s.

Een pentest is in sommige gevallen verplicht om uit te voeren:

- Een pentest is verplicht om te voldoen aan veiligheidsnormen zoals de NEN7510 en de ISO27001. Sommige organisaties kiezen ervoor om een dergelijke kwaliteitscontrole te hebben, voor anderen is het hebben van een dergelijk certificaat verplicht.

- De klanten van onze opdrachtgevers eisen soms een TPM-verklaring. Dit is een derdenverklaring waarbij een derde partij een kwaliteitscontrole heeft gedaan en vastgesteld heeft dat de beveiliging op orde is.

Waarom een pentest bij BSM?

BSM heeft meer dan vijftien jaar ervaring met het verzorgen van pentests. De medewerkers van BSM kennen de meest gebruikte methodes, maar zijn ook op de hoogte van de nieuwste ontwikkelingen. BSM is een kleine organisatie waarbij persoonlijk contact met de klant belangrijk is. We werken samen met de klant om zo tot de beste uitkomsten te komen. Wij gaan de dialoog aan met de ontwikkelaars en systeembeheerders voor een optimaal verloop. Na afloop van de test blijven we graag betrokken om na te denken over oplossingen van eventuele problemen. Wij kunnen vaak binnen enkele weken al voor u van start gaan.

BSM heeft van het Ministerie van Justitie een vergunning (POB 1104) voor het doen van onderzoeken. Alle medewerkers van BSM zijn gescreend en hebben wettelijke geheimhoudingsplicht.

Op welke momenten is een pentest zinvol?

Naast dat een pentest in sommige gevallen verplicht is, zijn er meerdere situaties waarbij een pentest zinvol is:

- Wanneer het systeem nog nooit of een langere tijd niet is getest is het handig om inzicht te krijgen in de veiligheidsrisico’s;

- In de acceptatiefase van een nieuw systeem of een nieuwe applicatie;

- Bij significante wijzigingen van een belangrijk systeem of een belangrijke applicatie;

- Als periodieke controle om bestaande systemen te testen op nieuwe inbraaktechnieken;

- Om te controleren of de technisch beheerder of de softwareontwikkelaar zijn werk goed doet, ook wanneer het uitbesteed is aan externe partijen. In dit geval is het fijn wanneer een onafhankelijke partij zoals BSM een kritische controle uit kan voeren.

Hoe werkt een pentest?

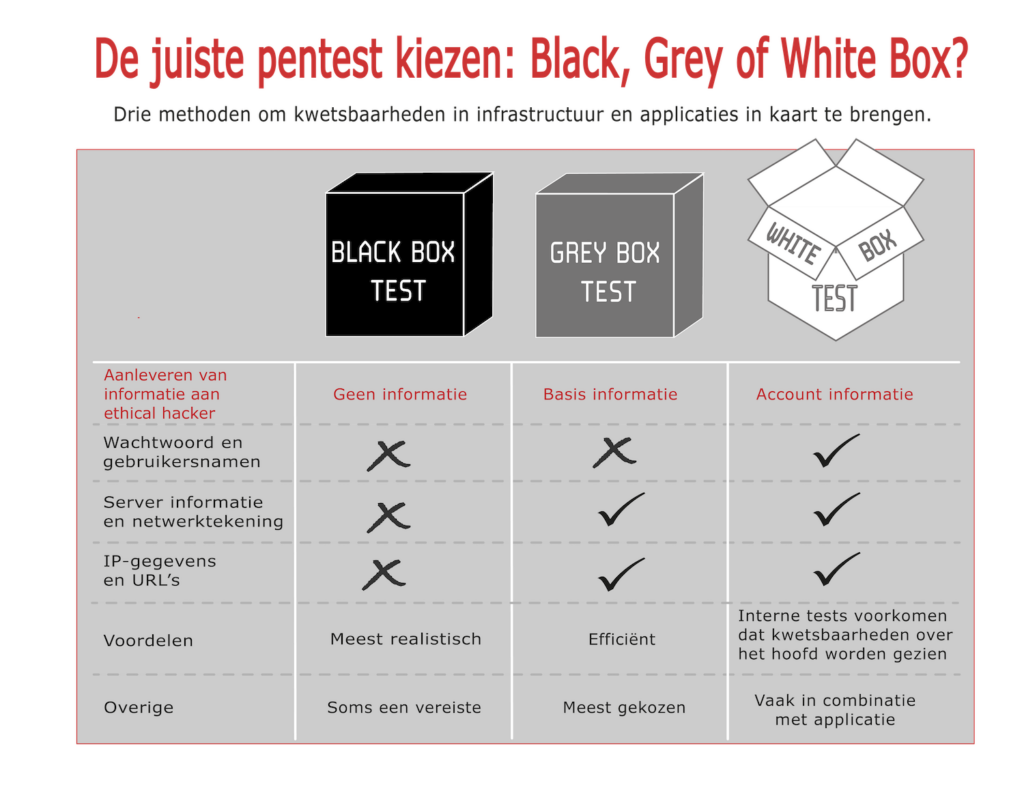

Bij een pentest van BSM kunt u kiezen uit een drietal opties:

1. Black box pentest

2. Grey box pentest

3. White box pentest

Black box

Soms een vereiste

Black box pentest

Geen wachtwoord en netwerktekening aanleveren

IP gegevens en URL's aanleveren

Meest realistisch

Soms een vereiste

White box

White box pentest

Wachtwoord en gebruikersnamen aanleveren

Server informatie en netwerktekening aanleveren

IP gegevens en URL's aanleveren

Van binnen uit testen: alle kwetsbaarheden in beeld

Vaak in combinatie met applicatie gekozen

Het onderscheid tussen deze tests is de hoeveelheid kennis en achtergrondinformatie die de tester krijgt. Bij een white box pentest krijgt de tester van tevoren inzicht in alle aspecten van de systeemarchitectuur. Bij een grey box pentest beschikt de tester over slechts een gedeelte van de informatie. Een black box pentest houdt in dat de tester vooraf geen kennis heeft gekregen van de organisatie. Na de keuze zal onderstaand stappenplan worden gevolgd. Dit stappenplan bestaat uit vier stappen.

Stap 1: Fingerprinting

In deze stap wordt informatie verzameld via openbare bronnen. Wij onderzoeken gegevens over uw bedrijf op het internet, waaronder de technische gegevens zoals de Ripe-registratie, DNS records, technische documenten en personeelsinformatie. Wij bekijken vervolgens welke informatie relevant is voor de pentest.

Stap 2: Geautomatiseerde pentests WAN en/of LAN

In deze fase wordt een geautomatiseerde pentest van het Wide Area Network, het WAN, en/of het Local Area Network, het LAN uitgevoerd. Bij een pentest op een server en het netwerk testen wij de beveiliging van de door u opgegeven servers en componenten van buitenaf. U krijgt zo inzicht in kwetsbaarheden of beveiligingslekken binnen uw webomgeving. Wij scannen de veiligheid van de servers en andere via het internet bereikbare hardware en software via het internet.

Stap 3: Actieve handmatige controles

We voeren handmatige controles uit op de systemen op basis van de gevonden informatie uit stap 1 en de resultaten uit stap 2. Wij proberen hier op diverse manieren uw systemen binnen te dringen op de wijze zoals een kwaadwillende hacker zou doen. Onze medewerkers gaan creatief te werk om zo het systeem van alle kanten te testen.

Stap 4: Rapportage

De resultaten en aanbevelingen worden teruggekoppeld in de vorm van een rapport. Met behulp van deze rapportage kunt u uw interne en externe ICT-medewerkers en leveranciers informeren over de aangetroffen kwetsbaarheden. Meestal worden bij de aangetroffen kwetsbaarheden ook oplossingsmogelijkheden vermeld. BSM kan na de pentest betrokken blijven bij uw organisatie om de voorgestelde verbeteringen te begeleiden of voor het opnieuw testen van weggenomen kwetsbaarheden.