Amsterdam, 24 april 2019

Afgelopen twee maanden heb ik tijd geïnvesteerd in een eigen phishing en spoofing platform, waarmee ik inmiddels de e-mail beveiliging van zes bedrijven heb getest. De resultaten zijn verbluffend.

Bij ieder bedrijf klikten er mensen op de zogenaamd gevaarlijke links in hun mail-box, binnen een uur beschikte ik over de wachtwoorden om vijf van de zes bedrijven over te nemen. Als ik een hacker was geweest, had ik met deze informatie de bedrijven om zeep kunnen helpen. Gelukkig hebben de bedrijven mij juist gevraagd om deze test te doen om de medewerkers te leren niet in de vallen van hackers te trappen.

Het idee voor het testplatform ontstond tijdens mijn werk. Ik doe cybercrime onderzoeken en zie dagelijks wat de schade is die hackers kunnen aanrichten. Als een organisatie slachtoffer is geworden van cybercrime, belt ze ons. Tijdens de daarop volgende audit vragen wij wat voor incidenten op het gebied van cybercrime de organisatie is overkomen. In veel gevallen die ik heb onderzocht, bleek de ellende te zijn begonnen met een e-mail. Omdat voorkomen beter is dan genezen, ging ik op zoek naar een oplossing voor het probleem met de e-mails.

De eerste e-mail stamt uit 1971. Met de komst van het internet in 1995 werd e-mail een belangrijk communicatiemiddel. Al in 1996 heb ik al ontdekt dat je het ‘from’ adres handmatig kunt invullen, er was eigenlijk geen enkele controle of de informatie van de afzender juist was. Ondanks vele beveiligingsmogelijkheden die er in 23 jaar zijn toegevoegd zijn aan e-mail, blijkt het met wat slimme trucs nu nog steeds mogelijk om identiteiten te verwisselen en mails te sturen namens een ander. Dit is precies waar hackers gebruik van maken. Om de hacker na te doen, moest ik dus ook een systeem te ontwikkelen om e-mail identiteiten te vervangen: de basis van het platform.

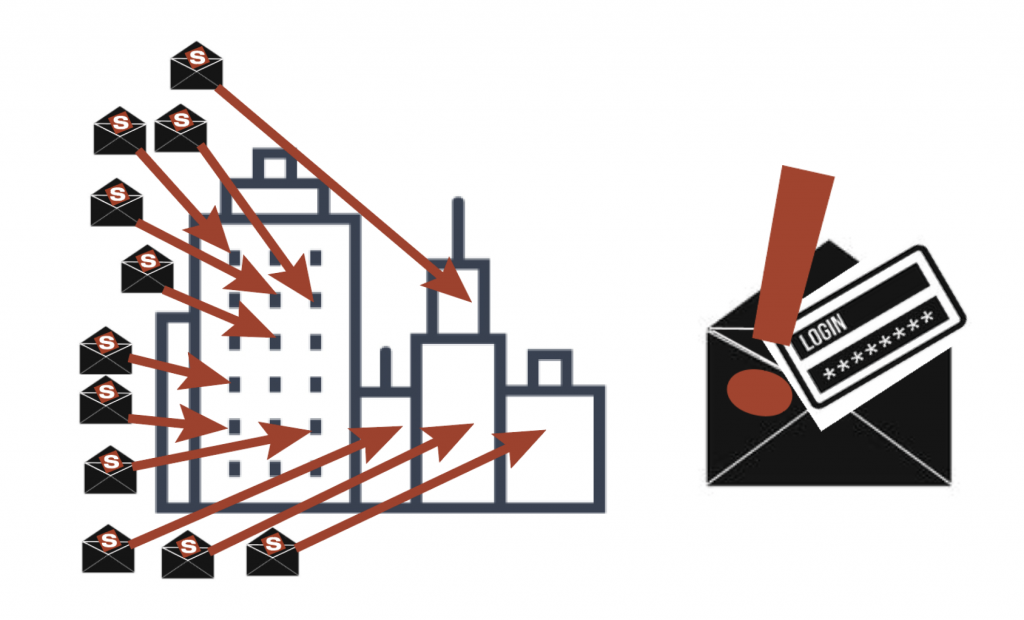

Via een webinterface kunnen we de bestemming (ons doelwit), afzender, de titel en te tekst van de mails volledig naar eigen wens invullen. Bij de phishing test sturen we bijvoorbeeld een link mee in de mail. Voor de zes bedrijven die getest zijn, was het plan voor het opstellen van de testmail in enkele minuten gemaakt, uiteraard in samenwerking met de opdrachtgever binnen het bedrijf. Het enige wat verder nodig hadden, was een lijstje e-mail adressen van de werknemers. Daarna is het een kwestie van een enkele muisklik om de mail te versturen.

Wanneer de mail verstuurd is, duurt het vaak niet lang voordat de dobber ondergaat. Sommige mensen klikken de link en komen dan op ons phishing platform. Riskant, want met een onvoldoende beschermde computer kan een hacker alleen hiermee al inbreken in een systeem. Een deel van de mensen vult hierna zelfs zijn wachtwoord in als daarnaar gevraagd wordt. We hebben de mail en de phishing site opzettelijk zo gemaakt dat je zou kunnen zien dat het een nepmail is, maar evengoed trekken wij dus in de meerderheid van de gevallen ook echte wachtwoorden de organisatie uit. De test is voorlopig wel net iets ‘slimmer’ dan de hackmails die nu verstuurd worden. Je zou kunnen zeggen dat onze mails vergelijkbaar zijn met de hackermails van volgend jaar, de medewerkers leren op deze manier dus om mails van hackers te herkennen die op korte termijn zouden kunnen verschijnen.

Naast dat de eerste tests laten zien hoe makkelijk mensen in de val trappen, komen er ook nog andere bijzonderheden aan het licht. Een ezel stoot zich geen twee keer aan dezelfde steen, helaas geldt dat niet voor werknemers: iemand die nu de link aanklikte bleek dezelfde persoon die een half jaar geleden met een soortgelijke actie het hele bedrijf platlegde. Verder was het bijzonder dat met het opzetten van een scenario er twee handtekeningen onder de proefmail kwamen, terwijl wij er maar 1 hadden geplaatst; zelfs de eigen mailserver van het bedrijf dacht dat de mail van de baas was en plaatste dus zelfstandig de handtekening onder onze nepmail. Een ander leuk side-effect is dat we met dit platform heel goed de SPAM-filters kunnen testen en tunen. In plaats van af te wachten of het SPAM-filter werkt, kunnen we nu door tekstuele of andere aanpassingen meteen zien of foute mails daadwerkelijk in de SPAM terechtkomen of niet.

Dat laatste voorbeeld van de bijkomende gunstige effecten laat zien dat een fout niet alleen aan de e-mailgebruiker ligt, maar ook kan ontstaan omdat de e-mail niet goed is ingesteld. Ik besloot het testplatform dus uit te breiden met extra tools om ook instellingen van computers binnen de bedrijven te testen. Naast de phishing en spoofing tests, heb ik ook eigen testvirussen, macrovirussen en andere hacktools zoals tracking images ontwikkeld die in de testmails gestopt kunnen worden. Deze virussen zijn makkelijker te detecteren door uw virsussoftware maar worden zeker niet in alle gevallen geblokkeerd. De mails zijn dus ook nog eens handig om virussoftware door te testen.

Bij de zes bedrijven zijn we na afloop met de medewerkers gaan praten over de risico’s en wat ze moeten doen met dit soort mails. Door de tijd te nemen om uit te leggen wat de gevaren zijn, weten deze mensen nu uit eigen ervaring hoe makkelijk het vervalsen van email gaat en wat zij ertegen kunnen doen.

En als de test voorbij is? Vanwege onze vergunning van met ministerie van Justitie en wettelijke geheimhouding zijn uw gegevens bij ons veilig. Wij hebben van alle geteste bedrijven vooraf toestemming gekregen voor het uitvoeren van de tests en ons platform vervangt direct echte wachtwoorden door sterretjes. Dát wij de informatie als hacker zouden kunnen stelen, is voor ons te zien, maar wát die informatie precies is, blijft voor ons onzichtbaar.

Arnoud Bruinsma is CISSP / PO en oprichter van BSM BV, www.bsm.nl. Deze organisatie houdt zich bezig met cybercrime onderzoek en preventie.